Resumen De IA![]()

El panorama de amenazas, vulnerabilidades y resistencia al cambio

La ciberseguridad y la protección de datos son temas críticos para las organizaciones en Latinoamérica. Con el aumento de las amenazas cibernéticas y la creciente preocupación por el cumplimiento normativo, los retos que enfrentan las empresas son significativos. Este artículo examina los desafíos GRC (Gobierno, Riesgo y Cumplimiento) que afectan la ciberseguridad en la región, así como las estrategias para abordarlos.

Identificación de retos en la ciberseguridad y protección de datos

La identificación de retos en la ciberseguridad inicia con un análisis exhaustivo de las vulnerabilidades y amenazas comunes que enfrentan las organizaciones. Entre los riesgos más frecuentes se encuentran el phishing, el ransomware y las brechas de datos. Las empresas deben estar preparadas para responder a estas amenazas mediante la implementación de controles apropiados.

El riesgo residual y los controles compensatorios son conceptos fundamentales en la gestión de riesgos. Las empresas deben evaluar qué riesgos son aceptables y cuáles requieren medidas adicionales. Esto implica no sólo un análisis técnico, sino también una revisión de los procesos operativos y la cultura organizacional.

Vulnerabilidades y amenazas comunes

Entre las vulnerabilidades más comunes se encuentran sistemas desactualizados, falta de capacitación en temas de seguridad y una infraestructura de red deficiente. Las amenazas, por otro lado, son cada vez más sofisticadas. Los atacantes utilizan técnicas avanzadas para eludir las defensas tradicionales, lo que hace necesario un enfoque proactivo en la ciberseguridad.

Principales amenazas cibernéticas en organizaciones latinoamericanas

| Amenaza | Descripción | Impacto potencial | Medida de mitigación |

| Phishing | Suplantación de identidad mediante correos o sitios falsos | Robo de credenciales y acceso no autorizado | Capacitación continua y autenticación multifactor (MFA) |

| Ransomware | Cifrado malicioso de datos a cambio de rescate | Pérdida de datos y paralización operativa | Copias de seguridad offline y segmentación de red |

| Brechas de datos | Exposición no autorizada de información sensible | Sanciones regulatorias y daño reputacional | Cifrado de datos y control de acceso basado en roles |

| Ataques a la cadena de suministro | Compromiso de proveedores o software de terceros | Acceso lateral a sistemas internos | Auditoría de proveedores y verificación de integridad de software |

| Ingeniería social | Manipulación psicológica para obtener acceso o información | Fraude interno y fuga de información | Cultura de seguridad y protocolos de verificación |

La resistencia al cambio es otro reto significativo. Muchas organizaciones se muestran reacias a adoptar nuevas tecnologías o a modificar sus procesos existentes, lo que las hace más vulnerables a ataques cibernéticos. La capacitación continua y la concientización sobre la cultura de ciberseguridad son esenciales para mitigar este riesgo.

Desafíos operativos y culturales

La cultura organizacional impacta directamente en la efectividad de las políticas de ciberseguridad. Si la alta dirección no apoya una mentalidad proactiva en seguridad, es probable que los empleados no tomen en serio las medidas de protección. Esto se traduce en un aumento del riesgo cibernético y en la exposición a sanciones por incumplimiento normativo.

Un enfoque integral que incluya la concientización y la capacitación de los empleados es crucial. Esto no solo ayuda a identificar y prevenir incidentes, sino que también promueve una ciber resiliencia organizacional que es vital en el entorno actual.

Estrategias para la gestión integral de ciberseguridad

La gestión integral de ciberseguridad se basa en la alineación estratégica con los objetivos organizacionales. Las empresas deben integrar sus políticas de ciberseguridad en su modelo de negocio para garantizar una defensa efectiva contra las amenazas cibernéticas.

Alineación estratégica con los objetivos organizacionales

La alineación estratégica permite que los recursos de ciberseguridad se utilicen de manera más eficiente. Las organizaciones deben definir sus objetivos de seguridad y asegurarse de que todos los departamentos comprendan su papel en la protección de datos. Esto incluye establecer un inventario de activos críticos y evaluar su vulnerabilidad.

Políticas de ciberseguridad efectivas

Las políticas de ciberseguridad deben ser claras y comunicadas a todos los empleados. Esto incluye protocolos para el manejo de datos, el uso de dispositivos personales y la respuesta a incidentes. La implementación de estas políticas debe ser monitoreada constantemente para garantizar su efectividad.

Los roles y responsabilidades en la gestión de ciberseguridad deben estar bien definidos. Cada miembro del equipo debe conocer sus funciones y cómo contribuyen a la seguridad general de la organización. Esto no solo mejora la responsabilidad, sino que también ayuda en la detección temprana de incidentes.

Evaluación y monitoreo de la postura de ciberseguridad

La evaluación continua y el monitoreo de la postura de ciberseguridad son esenciales para mantener la protección de datos. Las organizaciones deben adoptar un enfoque proactivo en la evaluación de su madurez en ciberseguridad.

Evaluación de madurez de ciberseguridad

La evaluación de madurez de ciberseguridad permite a las organizaciones identificar áreas de mejora. Esto implica revisar las políticas existentes, los procedimientos y la tecnología utilizada. Una evaluación regular asegura que la organización esté preparada para enfrentar nuevas amenazas.

Monitoreo continuo de controles

El monitoreo continuo de controles es fundamental para detectar vulnerabilidades y responder a incidentes en tiempo real. Las empresas deben implementar sistemas de gestión de seguridad que permitan la supervisión constante de su infraestructura de TI.

Los indicadores de riesgo cibernético (KRIs) deben ser establecidos para medir la efectividad de las políticas de ciberseguridad. Estos indicadores ayudan a las organizaciones a anticipar y mitigar riesgos antes de que se conviertan en incidentes graves.

Gestión de riesgos cibernéticos y cumplimiento normativo

La gestión eficaz de los riesgos cibernéticos es esencial para el cumplimiento normativo. Las organizaciones deben elaborar un mapa de riesgos cibernéticos que identifique y evalúe los riesgos asociados a sus operaciones.

Mapa de riesgos cibernéticos

El mapa de riesgos es una herramienta visual que permite a las organizaciones identificar las áreas más vulnerables y priorizar las acciones correctivas. Esto facilita la asignación de recursos y el desarrollo de un plan de acción efectivo.

Tabla marcos normativos

| Marco / Norma | Alcance geográfico | Enfoque principal | Obligatoriedad |

| ISO/IEC 27001 | Internacional | Sistema de gestión de seguridad de la información (SGSI) | Voluntaria (certificación) |

| NIST Cybersecurity Framework | Internacional (origen EE.UU.) | Identificar, proteger, detectar, responder, recuperar | Voluntaria / referencia |

| Ley 1581 (Habeas Data) | Colombia | Protección de datos personales | Obligatoria |

| Ley Orgánica de Protección de Datos | Ecuador | Protección de datos personales | Obligatoria |

| LGPD (Lei Geral de Proteção de Dados) | Brasil | Tratamiento de datos personales | Obligatoria |

| Ley Federal de Protección de Datos Personales | México | Datos personales en posesión de particulares | Obligatoria |

| Decreto 273/2021 | Argentina | Seguridad de la información en organismos públicos | Obligatoria (sector público) |

Análisis GAP en ciberseguridad

El análisis GAP en ciberseguridad permite identificar las brechas entre la situación actual y los estándares de seguridad deseados. Esto ayuda a las organizaciones a establecer un plan de mejora continua que aborde las debilidades y refuerce la postura de seguridad.

Continuidad operativa y recuperación ante incidentes

La continuidad operativa es clave para garantizar que una organización pueda seguir funcionando incluso tras un incidente cibernético. Las empresas deben desarrollar planes de respuesta a incidentes detallados que incluyan estrategias para la recuperación.

Planes de respuesta a incidentes

Los planes de respuesta a incidentes deben ser claros y comunicados a todos los empleados. Esto incluye protocolos para la identificación, contención y erradicación de incidentes, así como la comunicación interna y externa. La simulación de incidentes puede ayudar a preparar a los equipos para actuar rápidamente en caso de un ataque real.

Un plan de respuesta efectivo contempla las siguientes fases en orden secuencial:

- Preparación: Definir roles, herramientas y canales de comunicación antes de que ocurra un incidente.

- Detección e identificación: Reconocer señales de alerta y confirmar que se trata de un incidente real.

- Contención: Aislar los sistemas afectados para evitar que el incidente se propague.

- Erradicación: Eliminar la causa raíz del incidente (malware, acceso no autorizado, etc.).

- Recuperación: Restaurar sistemas y servicios a su estado operativo normal de forma segura.

- Análisis post-incidente: Documentar lo ocurrido, evaluar la respuesta y actualizar las políticas para evitar recurrencia.

Gestión de incidentes cibernéticos

La gestión de incidentes cibernéticos debe ser parte integral de la estrategia de ciberseguridad. Esto implica no solo la respuesta inmediata a un ataque, sino también el análisis posterior para aprender de los incidentes y mejorar continuamente las políticas de seguridad.

Seguridad de la cadena de suministro y proveedores

La seguridad de la cadena de suministro es un aspecto a menudo descuidado en la gestión de ciberseguridad. Las organizaciones deben evaluar a sus proveedores críticos y el riesgo que representan para su infraestructura.

Evaluación de proveedores críticos

La evaluación de proveedores debe incluir la revisión de sus políticas de ciberseguridad y el cumplimiento de normativas. Esto no solo protege a la organización, sino que también garantiza que los socios comerciales estén alineados con los estándares de seguridad.

Riesgo de la cadena de suministro digital

El riesgo de la cadena de suministro digital se ha incrementado con la globalización y la interconexión de sistemas. Las organizaciones deben asegurarse de que sus proveedores implementen las medidas de seguridad adecuadas para proteger datos sensibles.

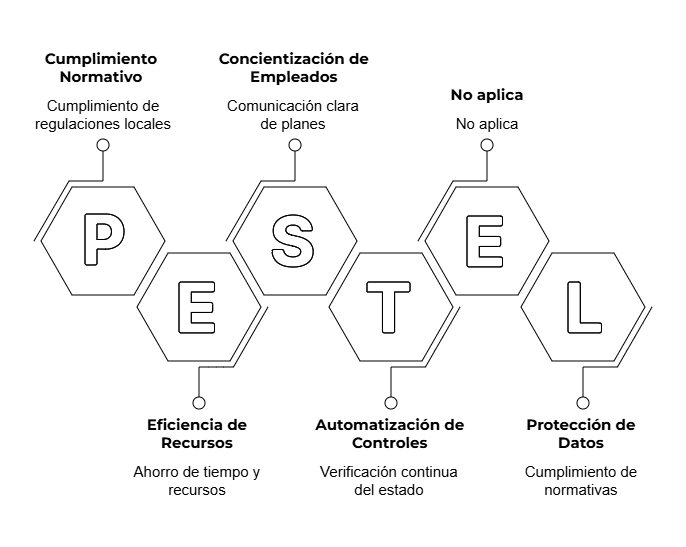

Automatización y tecnología en GRC

La automatización juega un papel crucial en la gestión de ciberseguridad. Las herramientas de software GRC pueden ayudar a las organizaciones a mantener el cumplimiento y gestionar riesgos de manera más efectiva.

Software GRC para seguridad de la información

El software GRC permite a las organizaciones gestionar sus políticas de seguridad, realizar auditorías y monitorear el cumplimiento normativo de manera eficiente. Esto ahorra tiempo y recursos, permitiendo que el personal se enfoque en tareas más estratégicas.

Las capacidades clave que debe ofrecer una plataforma GRC de ciberseguridad incluyen:

- Gestión centralizada de políticas: Creación, aprobación, distribución y versiones de políticas de seguridad.

- Evaluación y seguimiento de riesgos: Registro de activos, valoración de amenazas y monitoreo del riesgo residual.

- Automatización de controles: Verificación continua del estado de los controles sin intervención manual.

- Gestión de auditorías e incidentes: Flujos de trabajo para hallazgos, evidencias y planes de remediación.

- Dashboards e informes ejecutivos: Visualización del nivel de cumplimiento y KRIs para la alta dirección.

- Integración con marcos normativos: Mapeo nativo a ISO 27001, NIST, regulaciones locales y sectoriales.

Automatización del cumplimiento

La automatización del cumplimiento facilita la implementación de controles y la generación de informes. Esto asegura que las organizaciones se mantengan al día con las regulaciones en constante evolución y minimiza el riesgo de sanciones.

Preguntas frecuentes

¿Cuáles son los principales retos GRC en ciberseguridad?

Los principales retos incluyen la identificación de vulnerabilidades, la resistencia al cambio y la implementación de políticas efectivas.

¿Cómo se puede evaluar la madurez de ciberseguridad de una organización?

A través de auditorías, análisis GAP y revisiones de políticas y procedimientos existentes.

¿Qué papel juegan las políticas de ciberseguridad en la protección de datos?

Son fundamentales para establecer normas claras y procedimientos que protejan los datos sensibles de la organización.

¿Cómo se gestionan los incidentes cibernéticos?

Mediante planes de respuesta que incluyan identificación, contención y análisis post-incidente.

¿Qué herramientas pueden ayudar en la automatización del cumplimiento normativo?

El uso de software GRC para la gestión de políticas y monitoreo de cumplimiento es altamente recomendado.